Відмінності між версіями «Соколов Володимир Юрійович»

Матеріал з Київський столичний університет імені Бориса Грінченки

| (не показані 33 проміжні версії цього учасника) | |||

| Рядок 1: | Рядок 1: | ||

<div style="float:right;width:250px;background:#FFF;margin:15px;border: 1px solid #000; padding: 10px; padding-bottom:0;"> | <div style="float:right;width:250px;background:#FFF;margin:15px;border: 1px solid #000; padding: 10px; padding-bottom:0;"> | ||

<div style="text-align:center;font-weight:bold;">Соколов Володимир Юрійович</div> | <div style="text-align:center;font-weight:bold;">Соколов Володимир Юрійович</div> | ||

| − | <div style="text-align:center;"><strong> | + | <div style="text-align:center;"><strong>103</strong> балів (172-е місце) за 2018</div> |

<div style="margin-left:60px;">[[File:orcid.png|24px]] [http://orcid.org/0000-0002-9349-7946 orcID]</div> | <div style="margin-left:60px;">[[File:orcid.png|24px]] [http://orcid.org/0000-0002-9349-7946 orcID]</div> | ||

| − | <div style="margin-left:60px;">[[File:researcherid.png|24px]] [ | + | <div style="margin-left:60px;">[[File:researcherid.png|24px]] [https://publons.com/researcher/1736927/vladimir-sokolov/ WoS]</div> |

<div style="margin-left:60px;">[[File:scopus.png|24px]] [https://www.scopus.com/authid/detail.uri?authorId=56114799500 Scopus]</div> | <div style="margin-left:60px;">[[File:scopus.png|24px]] [https://www.scopus.com/authid/detail.uri?authorId=56114799500 Scopus]</div> | ||

<div style="margin-left:60px;">[[File:schoolar_s.png|24px]] [https://scholar.google.com/citations?user=_Zicvs8AAAAJ Google Scholar]</div> | <div style="margin-left:60px;">[[File:schoolar_s.png|24px]] [https://scholar.google.com/citations?user=_Zicvs8AAAAJ Google Scholar]</div> | ||

| Рядок 22: | Рядок 22: | ||

</tr> | </tr> | ||

<tr style="background:white;"> | <tr style="background:white;"> | ||

| − | <td>Google Scholar</td> | + | <td>[https://scholar.google.com/citations?user=_Zicvs8AAAAJ Google Scholar]</td> |

| − | <td style="text-align:center;"> | + | <td style="text-align:center;">40</td> |

| + | <td style="text-align:center;">4</td> | ||

| + | <td>18.12.2019</td> | ||

| + | </tr> | ||

| + | <tr style="background:white;"> | ||

| + | <td>[https://www.researchgate.net/profile/Vladimir_Sokolov8 Research Gate]</td> | ||

| + | <td style="text-align:center;">28</td> | ||

| + | <td style="text-align:center;">3</td> | ||

| + | <td>22.12.2019</td> | ||

| + | </tr> | ||

| + | <tr style="background:white;"> | ||

| + | <td>[https://www.scopus.com/authid/detail.uri?authorId=56114799500 Scopus]</td> | ||

| + | <td style="text-align:center;">10</td> | ||

<td style="text-align:center;">2</td> | <td style="text-align:center;">2</td> | ||

| − | <td> | + | <td>22.12.2019</td> |

</tr> | </tr> | ||

<tr style="background:white;"> | <tr style="background:white;"> | ||

| − | <td> | + | <td>[https://publons.com/researcher/1736927/vladimir-sokolov/ Publons]</td> |

<td style="text-align:center;">4</td> | <td style="text-align:center;">4</td> | ||

| − | <td style="text-align:center;"> | + | <td style="text-align:center;">1</td> |

| − | <td> | + | <td>22.12.2019</td> |

</tr> | </tr> | ||

<tr style="background:white;"> | <tr style="background:white;"> | ||

| − | <td> | + | <td>[https://www.mendeley.com/profiles/volodymyr-sokolov2/ Mendeley]</td> |

| − | <td style="text-align:center;"> | + | <td style="text-align:center;">62</td> |

<td style="text-align:center;">2</td> | <td style="text-align:center;">2</td> | ||

| − | <td> | + | <td>22.12.2019</td> |

| + | </tr> | ||

| + | <tr style="background:white;"> | ||

| + | <td>[https://scinapse.io/authors/2913369358 Scinapse]</td> | ||

| + | <td style="text-align:center;">4</td> | ||

| + | <td style="text-align:center;">1</td> | ||

| + | <td>22.12.2019</td> | ||

</tr> | </tr> | ||

</table> | </table> | ||

| Рядок 43: | Рядок 61: | ||

<table class="wikitable collapsible"> | <table class="wikitable collapsible"> | ||

<tr> | <tr> | ||

| − | <th colspan=" | + | <th colspan="3" style="text-align:left">Публікації у виданнях, що входять до наукометричних баз даних Scopus, WOS</th> |

</tr> | </tr> | ||

<tr> | <tr> | ||

| − | <th width="1%"> | + | <th width="1%">IDs</th> |

| − | + | ||

<th>Назва</th> | <th>Назва</th> | ||

<th>Рік</th> | <th>Рік</th> | ||

</tr> | </tr> | ||

<tr> | <tr> | ||

| − | |||

<td style="white-space: nowrap;"> | <td style="white-space: nowrap;"> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:27219 elibrary.kubg.edu.ua:27219]</div> | ||

| + | <div>DOI: [https://doi.org/10.1007/978-3-030-16621-2_57 10.1007/978-3-030-16621-2_57]</div> | ||

| + | <div>EID: [http://www.scopus.com/record/display.url?origin=inward&eid=2-s2.0-85064552966 2-s2.0-85064552966]</div> | ||

| + | <div>OCLC: [http://www.worldcat.org/oclc/8035715020 8035715020]</div> | ||

| + | <div>ISBN: [http://www.worldcat.org/isbn/9783030166212 978-3-030-16621-2]</div> | ||

| + | <div>ISSN: [http://journalseeker.researchbib.com/view/issn/2194-5357 2194-5357]</div> | ||

| + | </td> | ||

| + | <td>[https://link.springer.com/chapter/10.1007%2F978-3-030-16621-2_57 Implementation of Active Learning in the Master’s Program on Cybersecurity]</td> | ||

| + | <td>2020</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td style="white-space: nowrap;"> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:29410 elibrary.kubg.edu.ua:29410]</div> | ||

| + | <div>DOI: [https://doi.org/10.15587/1729-4061.2019.181943 10.15587/1729-4061.2019.181943]</div> | ||

| + | <div>EID: [http://www.scopus.com/record/display.url?origin=inward&eid=2-s2.0-85075389262 2-s2.0-85075389262]</div> | ||

| + | <div>ISSN: [http://journalseeker.researchbib.com/view/issn/1729-4061 1729-4061]</div> | ||

| + | </td> | ||

| + | <td>[http://journals.uran.ua/eejet/article/view/181943 Впровадження технології оптимізації індексування вузькоспеціалізованих термінів на базі фонетичного алгоритму Metaphone]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td style="white-space: nowrap;"> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:27984 elibrary.kubg.edu.ua:27984]</div> | ||

| + | <div>DOI: [https://doi.org/10.28925/2663-4023.2019.4.90103 10.28925/2663-4023.2019.4.90103]</div> | ||

| + | <div>EID: [http://www.scopus.com/record/display.url?origin=inward&eid=2-s2.0-85072951424 2-s2.0-85072951424]</div> | ||

| + | <div>OCLC: [http://www.worldcat.org/oclc/8241713667 8241713667]</div> | ||

| + | <div>ISBN: [http://www.worldcat.org/isbn/9783030308582 978-3-030-30858-2]</div> | ||

| + | <div>ISSN: [http://journalseeker.researchbib.com/view/issn/0302-9743 0302-9743]</div> | ||

| + | </td> | ||

| + | <td>[https://link.springer.com/chapter/10.1007%2F978-3-030-30859-9_2 Investigation of the IoT Device Lifetime with Secure Data Transmission]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td style="white-space: nowrap;"> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:26822 elibrary.kubg.edu.ua:26822]</div> | ||

| + | <div>DOI: [https://doi.org/10.1109/infocommst.2018.8632151 10.1109/INFOCOMMST.2018.8632151]</div> | ||

| + | <div>EID: [http://www.scopus.com/record/display.url?origin=inward&eid=2-s2.0-85062891053 2-s2.0-85062891053]</div> | ||

| + | <div>ISI: [http://apps.webofknowledge.com/InboundService.do?product=WOS&action=retrieve&mode=FullRecord&UT=000458659100109 000458659100109]</div> | ||

| + | <div>INSPEC: 18439970</div> | ||

| + | <div>IEEE: [https://ieeexplore.ieee.org/document/8632151 8632151]</div> | ||

| + | <div>OCLC: [http://www.worldcat.org/oclc/7993905796 7993905796]</div> | ||

| + | <div>ISBN: [http://www.worldcat.org/isbn/9781538666111 978-1-5386-6611-1]</div> | ||

| + | </td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/26822/ Monitoring Subsystem for Wireless Systems based on Miniature Spectrum Analyzers]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td style="white-space: nowrap;"> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:27704 elibrary.kubg.edu.ua:27704]</div> | ||

| + | <div>DOI: [https://doi.org/10.5281/zenodo.3256223 10.5281/zenodo.3256223]</div> | ||

| + | <div>EID: [http://www.scopus.com/record/display.url?origin=inward&eid=2-s2.0-85068084320 2-s2.0-85068084320]</div> | ||

| + | </td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/27704/ Men-in-the-Middle Attack Simulation on Low Energy Wireless Devices using Software Define Radio]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td style="white-space: nowrap;"> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:27702 elibrary.kubg.edu.ua:27702]</div> | ||

| + | <div>DOI: [https://doi.org/10.5281/zenodo.3256219 10.5281/zenodo.3256219]</div> | ||

| + | <div>EID: [http://www.scopus.com/record/display.url?origin=inward&eid=2-s2.0-85068053861 2-s2.0-85068053861]</div> | ||

| + | </td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/27702/ Security Rating Metrics for Distributed Wireless Systems]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td style="white-space: nowrap;"> | ||

| + | <div>OAI: DiVA.org:bth-15950</div> | ||

<div>DOI: [https://doi.org/10.1109/infocommst.2017.8246463 10.1109/INFOCOMMST.2017.8246463]</div> | <div>DOI: [https://doi.org/10.1109/infocommst.2017.8246463 10.1109/INFOCOMMST.2017.8246463]</div> | ||

<div>EID: [http://www.scopus.com/record/display.url?origin=inward&eid=2-s2.0-85046096370 2-s2.0-85046096370]</div> | <div>EID: [http://www.scopus.com/record/display.url?origin=inward&eid=2-s2.0-85046096370 2-s2.0-85046096370]</div> | ||

| Рядок 62: | Рядок 145: | ||

<div>IEEE: [http://ieeexplore.ieee.org/document/8246463/ 8246463]</div> | <div>IEEE: [http://ieeexplore.ieee.org/document/8246463/ 8246463]</div> | ||

<div>OCLC: [http://www.worldcat.org/oclc/1029675868 1029675868], [http://www.worldcat.org/oclc/7311344028 7311344028]</div> | <div>OCLC: [http://www.worldcat.org/oclc/1029675868 1029675868], [http://www.worldcat.org/oclc/7311344028 7311344028]</div> | ||

| + | <div>CORE: [https://core.ac.uk/display/153512305 153512305]</div> | ||

<div>ISBN: [http://www.worldcat.org/isbn/9781538609835 978-1-5386-0983-5]</div> | <div>ISBN: [http://www.worldcat.org/isbn/9781538609835 978-1-5386-0983-5]</div> | ||

</td> | </td> | ||

| Рядок 68: | Рядок 152: | ||

</tr> | </tr> | ||

<tr> | <tr> | ||

| − | |||

<td style="white-space: nowrap;"> | <td style="white-space: nowrap;"> | ||

<div>DOI: [https://doi.org/10.1109/ICATT.2017.7972671 10.1109/ICATT.2017.7972671]</div> | <div>DOI: [https://doi.org/10.1109/ICATT.2017.7972671 10.1109/ICATT.2017.7972671]</div> | ||

| Рядок 83: | Рядок 166: | ||

</tr> | </tr> | ||

<tr> | <tr> | ||

| − | |||

<td style="white-space: nowrap;"> | <td style="white-space: nowrap;"> | ||

<div>DOI: [https://doi.org/10.1109/ICATT.2015.7136852 10.1109/ICATT.2015.7136852]</div> | <div>DOI: [https://doi.org/10.1109/ICATT.2015.7136852 10.1109/ICATT.2015.7136852]</div> | ||

| Рядок 89: | Рядок 171: | ||

<div>ISI: [http://apps.webofknowledge.com/InboundService.do?product=WOS&action=retrieve&mode=FullRecord&UT=000381609800077 000381609800077]</div> | <div>ISI: [http://apps.webofknowledge.com/InboundService.do?product=WOS&action=retrieve&mode=FullRecord&UT=000381609800077 000381609800077]</div> | ||

<div>INSPEC: 15257661</div> | <div>INSPEC: 15257661</div> | ||

| + | <div>BASE: [https://www.base-search.net/Record/e090d7d1000f48ade8ea3ebe4e7c4927ca65f653c848c66ef32f78c89b94fad0a e090d7d1000f48ade8ea3ebe4e7c4927ca…]</div> | ||

<div>RSCI: [https://elibrary.ru/item.asp?id=27942872 27942872]</div> | <div>RSCI: [https://elibrary.ru/item.asp?id=27942872 27942872]</div> | ||

<div>IEEE: [http://ieeexplore.ieee.org/document/7136852/ 7136852]</div> | <div>IEEE: [http://ieeexplore.ieee.org/document/7136852/ 7136852]</div> | ||

| Рядок 98: | Рядок 181: | ||

</tr> | </tr> | ||

<tr> | <tr> | ||

| − | |||

<td style="white-space: nowrap;"> | <td style="white-space: nowrap;"> | ||

<div>DOI: [https://doi.org/10.1109/ICATT.2013.6650715 10.1109/ICATT.2013.6650715]</div> | <div>DOI: [https://doi.org/10.1109/ICATT.2013.6650715 10.1109/ICATT.2013.6650715]</div> | ||

<div>EID: [http://www.scopus.com/record/display.url?origin=inward&eid=2-s2.0-84898619015 2-s2.0-84898619015]</div> | <div>EID: [http://www.scopus.com/record/display.url?origin=inward&eid=2-s2.0-84898619015 2-s2.0-84898619015]</div> | ||

<div>INSPEC: 13880356</div> | <div>INSPEC: 13880356</div> | ||

| + | <div>BASE: [https://www.base-search.net/Record/3b3a7563627e841a4965b560a1de028acf635827481a3b9078007f2304bcff4a 3b3a7563627e841a4965b560a1de028acf…]</div> | ||

<div>RSCI: [https://elibrary.ru/item.asp?id=27931797 27931797]</div> | <div>RSCI: [https://elibrary.ru/item.asp?id=27931797 27931797]</div> | ||

<div>IEEE: [http://ieeexplore.ieee.org/document/6650715/ 6650715]</div> | <div>IEEE: [http://ieeexplore.ieee.org/document/6650715/ 6650715]</div> | ||

| Рядок 115: | Рядок 198: | ||

<table class="wikitable collapsible"> | <table class="wikitable collapsible"> | ||

<tr> | <tr> | ||

| − | <th colspan=" | + | <th colspan="3" style="text-align:left">Монографії (колективні)</th> |

</tr> | </tr> | ||

<tr> | <tr> | ||

| − | <th width="1%"> | + | <th width="1%">IDs</th> |

| − | + | ||

<th style="width:75%;">Назва</th> | <th style="width:75%;">Назва</th> | ||

<th>Рік</th> | <th>Рік</th> | ||

</tr> | </tr> | ||

<tr> | <tr> | ||

| − | |||

<td> | <td> | ||

| − | <div> | + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:26598 elibrary.kubg.edu.ua:26598]</div> |

| − | <div> | + | <div>ISBN: 978-83-63680-28-2 (Poland)</div> |

</td> | </td> | ||

| − | <td>[http://elibrary.kubg.edu.ua/ | + | <td>[http://elibrary.kubg.edu.ua/id/eprint/26598 Підвищення швидкодії аналізаторів спектру на базі RISC процесорів Atmel Atmega328 і ARM Cortex-M3]</td> |

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:28225 elibrary.kubg.edu.ua:28225]</div> | ||

| + | </td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/28225 Методи забезпечення гарантоздатності і функціональної безпеки безпроводової інфраструктури на основі апаратного розділення абонентів]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | </table> | ||

| + | |||

| + | <table class="wikitable collapsible"> | ||

| + | <tr> | ||

| + | <th colspan="3" style="text-align:left">Фахові видання, що затверджені МОН</th> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <th width="1%">IDs</th> | ||

| + | <th>Назва</th> | ||

| + | <th>Рік</th> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td style="white-space: nowrap;"> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:29410 elibrary.kubg.edu.ua:29410]</div> | ||

| + | <div>DOI: [https://doi.org/10.15587/1729-4061.2019.181943 10.15587/1729-4061.2019.181943]</div> | ||

| + | <div>EID: [http://www.scopus.com/record/display.url?origin=inward&eid=2-s2.0-85075389262 2-s2.0-85075389262]</div> | ||

| + | <div>ISSN: [http://journalseeker.researchbib.com/view/issn/1729-4061 1729-4061]</div> | ||

| + | </td> | ||

| + | <td>[http://journals.uran.ua/eejet/article/view/181943 Впровадження технології оптимізації індексування вузькоспеціалізованих термінів на базі фонетичного алгоритму Metaphone]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:28333 elibrary.kubg.edu.ua:28333]</div> | ||

| + | <div>DOI: [https://doi.org/10.28925/2663-4023.2019.5.1630 10.28925/2663-4023.2019.5.1630]</div> | ||

| + | </td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/28333 Порівняльний аналіз пропускної здатності малопотужних безпроводових IoT-комутаторів]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:27788 elibrary.kubg.edu.ua:27788]</div> | ||

| + | <div>DOI: [https://doi.org/10.28925/2663-4023.2019.4.90103 10.28925/2663-4023.2019.4.90103]</div> | ||

| + | </td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/27788 Результати та засоби оцінки ефективності систем фокусування для підвищення доступності в безпроводових мережах]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | </table> | ||

| + | |||

| + | <table class="wikitable collapsible"> | ||

| + | <tr> | ||

| + | <th colspan="3" style="text-align:left">Статті у виданнях, що входять до наукометричних баз даних (окрім Scopus, WOS)</th> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <th width="1%">IDs</th> | ||

| + | <th style="width:75%;">Назва</th> | ||

| + | <th>Рік</th> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:29420 elibrary.kubg.edu.ua:29420]</div> | ||

| + | </td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/29420 Analysis of Implementation Results of the Distributed Access Control System]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:29429 elibrary.kubg.edu.ua:29429]</div> | ||

| + | </td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/29429 Investigation of Availability of Wireless Access Points based on Embedded Systems]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:27788 elibrary.kubg.edu.ua:27788]</div> | ||

| + | <div>DOI: [https://doi.org/10.28925/2663-4023.2019.4.90103 10.28925/2663-4023.2019.4.90103]</div> | ||

| + | </td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/27788 Результати та засоби оцінки ефективності систем фокусування для підвищення доступності в безпроводових мережах]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:26936 elibrary.kubg.edu.ua:26936]</div> | ||

| + | <div>DOI: [https://doi.org/10.28925/2663-4023.2019.3.626 10.28925/2663-4023.2019.3.626]</div> | ||

| + | </td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/26936 Дослідження стійкості роботи однорангових безпроводових мереж із самоорганізацією]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:26733 elibrary.kubg.edu.ua:26733]</div> | ||

| + | <div>DOI: [https://doi.org/10.28925/2663-4023.2018.2.3146 10.28925/2663-4023.2018.2.3146]</div> | ||

| + | </td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/26733/ Порівняння можливих підходів щодо розробки низькобюджетних аналізаторів спектру для сенсорних мереж діапазону 2,4-2,5 ГГц]</td> | ||

<td>2018</td> | <td>2018</td> | ||

</tr> | </tr> | ||

<tr> | <tr> | ||

| − | |||

<td> | <td> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:24138 elibrary.kubg.edu.ua:24138]</div> | ||

<div>DOI: [https://doi.org/10.31435/rsglobal_wos/12062018/5734 10.31435/rsglobal_wos/12062018/5734]</div> | <div>DOI: [https://doi.org/10.31435/rsglobal_wos/12062018/5734 10.31435/rsglobal_wos/12062018/5734]</div> | ||

| + | <div>arXiv: [https://arxiv.org/abs/1902.08425 1902.08425]</div> | ||

<div>RSCI: [https://elibrary.ru/item.asp?id=35277644 35277644]</div> | <div>RSCI: [https://elibrary.ru/item.asp?id=35277644 35277644]</div> | ||

<div>OCLC: [http://www.worldcat.org/oclc/7756755057 7756755057]</div> | <div>OCLC: [http://www.worldcat.org/oclc/7756755057 7756755057]</div> | ||

| + | <div>CORE: [https://core.ac.uk/display/160004222 160004222]</div> | ||

</td> | </td> | ||

<td>[http://elibrary.kubg.edu.ua/24138/ Using 2.4 GHz Wireless Botnets to Implement Denial-of-Service Attacks]</td> | <td>[http://elibrary.kubg.edu.ua/24138/ Using 2.4 GHz Wireless Botnets to Implement Denial-of-Service Attacks]</td> | ||

| + | <td>2018</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:24050 elibrary.kubg.edu.ua:24050]</div> | ||

| + | <div>DOI: [https://doi.org/10.5281/zenodo.2528801 10.5281/zenodo.2528801]</div> | ||

| + | <div>arXiv: [https://arxiv.org/abs/1902.08434 1902.08434]</div> | ||

| + | <div>RSCI: [https://elibrary.ru/item.asp?id=32579954 32579954]</div> | ||

| + | <div>CORE: [https://core.ac.uk/display/160004206 160004206]</div> | ||

| + | </td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/24050/ Low-Cost Spectrum Analyzers for Channel Allocation in Wireless Networks 2.4 GHz Range]</td> | ||

<td>2018</td> | <td>2018</td> | ||

</tr> | </tr> | ||

| Рядок 146: | Рядок 333: | ||

<table class="wikitable collapsible"> | <table class="wikitable collapsible"> | ||

<tr> | <tr> | ||

| − | <th colspan=" | + | <th colspan="3" style="text-align:left">Інші статті (не входять ні до фахових, ні до наукових)</th> |

</tr> | </tr> | ||

<tr> | <tr> | ||

| − | <th width="1%"> | + | <th width="1%">IDs</th> |

| − | + | ||

<th>Назва</th> | <th>Назва</th> | ||

<th>Рік</th> | <th>Рік</th> | ||

</tr> | </tr> | ||

<tr> | <tr> | ||

| − | <td> | + | <td> |

| − | <td /> | + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:27537 elibrary.kubg.edu.ua:27537]</div> |

| + | <div>DOI: [https://doi.org/10.5281/zenodo.3233292 10.5281/zenodo.3233292]</div> | ||

| + | <div>ISBN: 978-617-7783-02-1</div> | ||

| + | </td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/27537 Normalized Method for Threats Assessing for Distributed Wireless Systems]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:27508 elibrary.kubg.edu.ua:27508]</div> | ||

| + | <div>DOI: [https://doi.org/10.5281/zenodo.3229906 10.5281/zenodo.3229906]</div> | ||

| + | </td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/27508 Safe Monitoring System for Wireless Networks based on the Merkle Tree]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:27109 elibrary.kubg.edu.ua:27109]</div> | ||

| + | <div>DOI: [https://doi.org/10.5281/zenodo.2647747 10.5281/zenodo.2647747]</div> | ||

| + | </td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/27109 Overview of the Course in “Wireless and Mobile Security”]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:26190 elibrary.kubg.edu.ua:26190]</div> | ||

| + | <div>OCLC: [http://www.worldcat.org/oclc/1083454989 1083454989]</div> | ||

| + | <div>CORE: [https://core.ac.uk/display/185262902 185262902]</div> | ||

| + | </td> | ||

<td>[http://elibrary.kubg.edu.ua/id/eprint/26190 Технологія забезпечення об’єктивного контролю захищеності корпоративних інформаційно-телекомунікаційних систем і мереж]</td> | <td>[http://elibrary.kubg.edu.ua/id/eprint/26190 Технологія забезпечення об’єктивного контролю захищеності корпоративних інформаційно-телекомунікаційних систем і мереж]</td> | ||

<td>2018</td> | <td>2018</td> | ||

</tr> | </tr> | ||

<tr> | <tr> | ||

| − | |||

<td> | <td> | ||

| + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:24993 elibrary.kubg.edu.ua:24993]</div> | ||

| + | <div>DOI: [https://doi.org/10.5281/zenodo.2575458 10.5281/zenodo.2575458]</div> | ||

| + | <div>arXiv: [https://arxiv.org/abs/1902.07965 1902.07965]</div> | ||

<div>OCLC: [http://www.worldcat.org/oclc/1080277163 1080277163]</div> | <div>OCLC: [http://www.worldcat.org/oclc/1080277163 1080277163]</div> | ||

| + | <div>CORE: [https://core.ac.uk/display/185262005 185262005]</div> | ||

| + | <div>DBLP: [https://dblp.org/rec/journals/corr/abs-1902-07965 journals/corr/abs-1902-07965]</div> | ||

</td> | </td> | ||

| − | <td>[http://elibrary.kubg.edu.ua/id/eprint/24993 Analysis of Recent Attacks | + | <td>[http://elibrary.kubg.edu.ua/id/eprint/24993 Analysis of Recent Attacks based on Social Engineering Techniques]</td> |

<td>2018</td> | <td>2018</td> | ||

</tr> | </tr> | ||

<tr> | <tr> | ||

| − | <td>25665</ | + | <td> |

| − | < | + | <div>OAI: [http://elibrary.kubg.edu.ua/cgi/oai2?verb=GetRecord&metadataPrefix=oai_dc&identifier=oai:elibrary.kubg.edu.ua:25665 elibrary.kubg.edu.ua:25665]</div> |

| + | <div>DOI: [https://doi.org/10.28925/2663-4023.2018.1.616 10.28925/2663-4023.2018.1.616]</div> | ||

| + | <div>CORE: [https://core.ac.uk/display/85262524 85262524]</div> | ||

| + | </td> | ||

<td>[http://elibrary.kubg.edu.ua/id/eprint/25665 Методика протидії соціальному інжинірингу на об’єктах інформаційної діяльності]</td> | <td>[http://elibrary.kubg.edu.ua/id/eprint/25665 Методика протидії соціальному інжинірингу на об’єктах інформаційної діяльності]</td> | ||

<td>2018</td> | <td>2018</td> | ||

| + | </tr> | ||

| + | </table> | ||

| + | |||

| + | <table class="wikitable collapsible"> | ||

| + | <tr> | ||

| + | <th colspan="5" style="text-align:left">Участь у міжнародних програмах академічної мобільності</th> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <th>ID</th> | ||

| + | <th>Назва організації</th> | ||

| + | <th>Назва проекту</th> | ||

| + | <th>Роль учасника</th> | ||

| + | <th>Період реалізації</th> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td>170</td> | ||

| + | <td>International Center of Informatics and Computer Science (ICICS)</td> | ||

| + | <td>Men-in-the-Middle Attack Simulation on Low Energy Wireless Devices using Software Define Radio</td> | ||

| + | <td>Учасник проекту</td> | ||

| + | <td>16.01.2019–16.12.2020</td> | ||

| + | </tr> | ||

| + | </table> | ||

| + | |||

| + | <table class="wikitable collapsible"> | ||

| + | <tr> | ||

| + | <th colspan="6" style="text-align:left">Заявки на отримання грантів</th> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <th>ID</th> | ||

| + | <th>Назва проекту</th> | ||

| + | <th>Грантодавач</th> | ||

| + | <th>Вид гранту</th> | ||

| + | <th>Результат</th> | ||

| + | <th>Рік</th> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td>262</td> | ||

| + | <td>Research Funding for Data Collection on Consolidation</td> | ||

| + | <td>Internet Society Consolidation Team</td> | ||

| + | <td>Індивідуальний</td> | ||

| + | <td>Відхилений</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td>296</td> | ||

| + | <td>Men-in-the-Middle Attack Simulation on Low Energy Wireless Devices using Software Define Radio</td> | ||

| + | <td>International Center of Informatics and Computer Science (ICICS)</td> | ||

| + | <td>Індивідуальний</td> | ||

| + | <td>Виграний</td> | ||

| + | <td>2019</td> | ||

</tr> | </tr> | ||

</table> | </table> | ||

| Рядок 187: | Рядок 458: | ||

<th>Документ, що засвідчує</th> | <th>Документ, що засвідчує</th> | ||

<th>Дата</th> | <th>Дата</th> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td>4380</td> | ||

| + | <td>VI International Scientific and Practical Conference Problems of Infocommunications. Science and Technology (PIC S&T’2019)</td> | ||

| + | <td>Investigation of Availability of Wireless Access Points Based on Embedded Systems</td> | ||

| + | <td>Kyiv, Ukraine</td> | ||

| + | <td> | ||

| + | <div class="image250">http://wiki.kubg.edu.ua/images/6/6c/2019-10-08_small.png</div> | ||

| + | </td> | ||

| + | <td>10.10.2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td>3995</td> | ||

| + | <td>II International Conference on Computer Science, Engineering and Education Applications (ICCSEEA’2019)</td> | ||

| + | <td>Implementation of Active Learning in the Master’s Program on Cybersecurity</td> | ||

| + | <td>Київ, Україна</td> | ||

| + | <td> | ||

| + | <div class="image250">http://eportfolio.kubg.edu.ua/data/conference/3995/document.png</div> | ||

| + | </td> | ||

| + | <td>26.01.2019</td> | ||

</tr> | </tr> | ||

<tr> | <tr> | ||

| Рядок 223: | Рядок 514: | ||

<td>3394</td> | <td>3394</td> | ||

<td>V International Scientific and Practical Conference Problems of Infocommunications. Science and Technology (PIC S&T’2018)</td> | <td>V International Scientific and Practical Conference Problems of Infocommunications. Science and Technology (PIC S&T’2018)</td> | ||

| − | <td>Monitoring Subsystem for Wireless Systems | + | <td>Monitoring Subsystem for Wireless Systems based on Miniature Spectrum Analyzers</td> |

<td>Kharkiv, Ukraine</td> | <td>Kharkiv, Ukraine</td> | ||

<td> | <td> | ||

| Рядок 253: | Рядок 544: | ||

==Професійний розвиток== | ==Професійний розвиток== | ||

| + | |||

| + | <table class="wikitable collapsible"> | ||

| + | <tr> | ||

| + | <th colspan="7" style="text-align:left">Захист кандидатської дисертації</th> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <th>ID</th> | ||

| + | <th>Науковий керівник</th> | ||

| + | <th>Тема дисертації</th> | ||

| + | <th>Наукова спеціальність, місце захисту</th> | ||

| + | <th>Наукова спеціальність, місце, форма, роки навчання в аспірантурі</th> | ||

| + | <th>Копія диплому</th> | ||

| + | <th>Рік захисту</th> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td>63</td> | ||

| + | <td>Бурячок Володимир Леонідович, д.т.н., професор</td> | ||

| + | <td>Методи і засоби підвищення інформаційної та функціональної безпеки безпроводових мереж передавання даних</td> | ||

| + | <td>05.13.06 "Інформаційні технологій", Інститут телекомунікацій і глобального інформаційного простору НАН України (Київ)</td> | ||

| + | <td>05.13.21 "Системи захисту інформації", Державний університет телекомунікацій (Київ), денна, 2005–2008</td> | ||

| + | <td class="image250">http://rg.kubg.edu.ua/data/dynamicdb/employees_candidate_committee/63/1612_191224110825_001.jpg</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | </table> | ||

| + | |||

<table class="wikitable collapsible"> | <table class="wikitable collapsible"> | ||

<tr> | <tr> | ||

| Рядок 263: | Рядок 579: | ||

<th>Документ, що засвідчує</th> | <th>Документ, що засвідчує</th> | ||

<th>Дата</th> | <th>Дата</th> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td>3270,<br />3274</td> | ||

| + | <td>Побудова контуру безпеки медичної інформаційної системи</td> | ||

| + | <td>Київ, Україна</td> | ||

| + | <td> | ||

| + | <div class="image250">http://wiki.kubg.edu.ua/images/3/3a/2019-08-20_small.png</div> | ||

| + | </td> | ||

| + | <td>20.08.2019</td> | ||

</tr> | </tr> | ||

<tr> | <tr> | ||

| Рядок 395: | Рядок 720: | ||

==Викладацька діяльність== | ==Викладацька діяльність== | ||

| + | |||

| + | <table class="wikitable collapsible"> | ||

| + | <tr> | ||

| + | <th colspan="3" style="text-align:left">Підручники, навчальні посібники (колективні)</th> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <th width="1%">ID</th> | ||

| + | <th>Назва</th> | ||

| + | <th>Рік</th> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td>27294</td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/27294 Безпека безпровідних і мобільних мереж]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td>27191</td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/27191 Технології забезпечення безпеки мережевої інфраструктури]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | </table> | ||

| + | |||

| + | <table class="wikitable collapsible"> | ||

| + | <tr> | ||

| + | <th colspan="3" style="text-align:left">Навчальні та методичні матеріали</th> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <th width="1%">ID</th> | ||

| + | <th>Назва</th> | ||

| + | <th>Рік</th> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td>27053</td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/27053 Ініціатива CDIO]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | <tr> | ||

| + | <td>29432</td> | ||

| + | <td>[http://elibrary.kubg.edu.ua/id/eprint/29432 Керівництво по eduScrum. Правила гри]</td> | ||

| + | <td>2019</td> | ||

| + | </tr> | ||

| + | </table> | ||

| + | |||

<table class="wikitable collapsible"> | <table class="wikitable collapsible"> | ||

<tr> | <tr> | ||

Версія за 02:38, 25 грудня 2019

Науково-дослідницька діяльність

| Індекси цитування | ||||

|---|---|---|---|---|

| Джерело | Бібліографічні посилання | h-індекс | Дата | |

| Google Scholar | 40 | 4 | 18.12.2019 | |

| Research Gate | 28 | 3 | 22.12.2019 | |

| Scopus | 10 | 2 | 22.12.2019 | |

| Publons | 4 | 1 | 22.12.2019 | |

| Mendeley | 62 | 2 | 22.12.2019 | |

| Scinapse | 4 | 1 | 22.12.2019 | |

| Монографії (колективні) | ||

|---|---|---|

| IDs | Назва | Рік |

|

ISBN: 978-83-63680-28-2 (Poland)

|

Підвищення швидкодії аналізаторів спектру на базі RISC процесорів Atmel Atmega328 і ARM Cortex-M3 | 2019 |

| Методи забезпечення гарантоздатності і функціональної безпеки безпроводової інфраструктури на основі апаратного розділення абонентів | 2019 | |

| Статті у виданнях, що входять до наукометричних баз даних (окрім Scopus, WOS) | ||

|---|---|---|

| IDs | Назва | Рік |

| Analysis of Implementation Results of the Distributed Access Control System | 2019 | |

| Investigation of Availability of Wireless Access Points based on Embedded Systems | 2019 | |

| Результати та засоби оцінки ефективності систем фокусування для підвищення доступності в безпроводових мережах | 2019 | |

| Дослідження стійкості роботи однорангових безпроводових мереж із самоорганізацією | 2019 | |

| Порівняння можливих підходів щодо розробки низькобюджетних аналізаторів спектру для сенсорних мереж діапазону 2,4-2,5 ГГц | 2018 | |

|

arXiv: 1902.08425

RSCI: 35277644

OCLC: 7756755057

CORE: 160004222

|

Using 2.4 GHz Wireless Botnets to Implement Denial-of-Service Attacks | 2018 |

|

arXiv: 1902.08434

RSCI: 32579954

CORE: 160004206

|

Low-Cost Spectrum Analyzers for Channel Allocation in Wireless Networks 2.4 GHz Range | 2018 |

| Інші статті (не входять ні до фахових, ні до наукових) | ||

|---|---|---|

| IDs | Назва | Рік |

|

ISBN: 978-617-7783-02-1

|

Normalized Method for Threats Assessing for Distributed Wireless Systems | 2019 |

| Safe Monitoring System for Wireless Networks based on the Merkle Tree | 2019 | |

| Overview of the Course in “Wireless and Mobile Security” | 2019 | |

|

OCLC: 1083454989

CORE: 185262902

|

Технологія забезпечення об’єктивного контролю захищеності корпоративних інформаційно-телекомунікаційних систем і мереж | 2018 |

|

arXiv: 1902.07965

OCLC: 1080277163

CORE: 185262005

|

Analysis of Recent Attacks based on Social Engineering Techniques | 2018 |

|

CORE: 85262524

|

Методика протидії соціальному інжинірингу на об’єктах інформаційної діяльності | 2018 |

| Участь у міжнародних програмах академічної мобільності | ||||

|---|---|---|---|---|

| ID | Назва організації | Назва проекту | Роль учасника | Період реалізації |

| 170 | International Center of Informatics and Computer Science (ICICS) | Men-in-the-Middle Attack Simulation on Low Energy Wireless Devices using Software Define Radio | Учасник проекту | 16.01.2019–16.12.2020 |

| Заявки на отримання грантів | |||||

|---|---|---|---|---|---|

| ID | Назва проекту | Грантодавач | Вид гранту | Результат | Рік |

| 262 | Research Funding for Data Collection on Consolidation | Internet Society Consolidation Team | Індивідуальний | Відхилений | 2019 |

| 296 | Men-in-the-Middle Attack Simulation on Low Energy Wireless Devices using Software Define Radio | International Center of Informatics and Computer Science (ICICS) | Індивідуальний | Виграний | 2019 |

| Конференції | |||||

|---|---|---|---|---|---|

| ID | Назва | Тема доповіді | Місце | Документ, що засвідчує | Дата |

| 4380 | VI International Scientific and Practical Conference Problems of Infocommunications. Science and Technology (PIC S&T’2019) | Investigation of Availability of Wireless Access Points Based on Embedded Systems | Kyiv, Ukraine |

|

10.10.2019 |

| 3995 | II International Conference on Computer Science, Engineering and Education Applications (ICCSEEA’2019) | Implementation of Active Learning in the Master’s Program on Cybersecurity | Київ, Україна |

|

26.01.2019 |

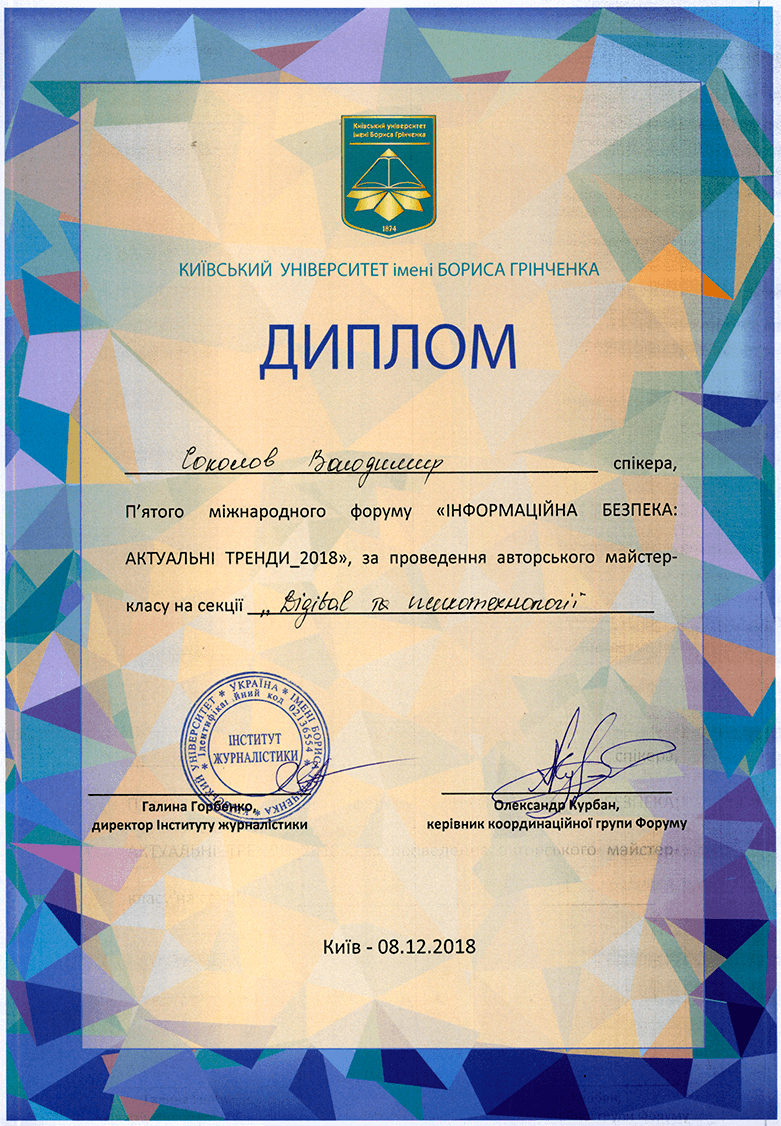

| 3580 | V Щорічний міжнародний форум фахівців із інформаційної безпеки «Інформаційна безпека: актуальні тренди — 2018» | Безпечність користувачів безпроводових технологій | Київ, Україна |

|

08.12.2018 |

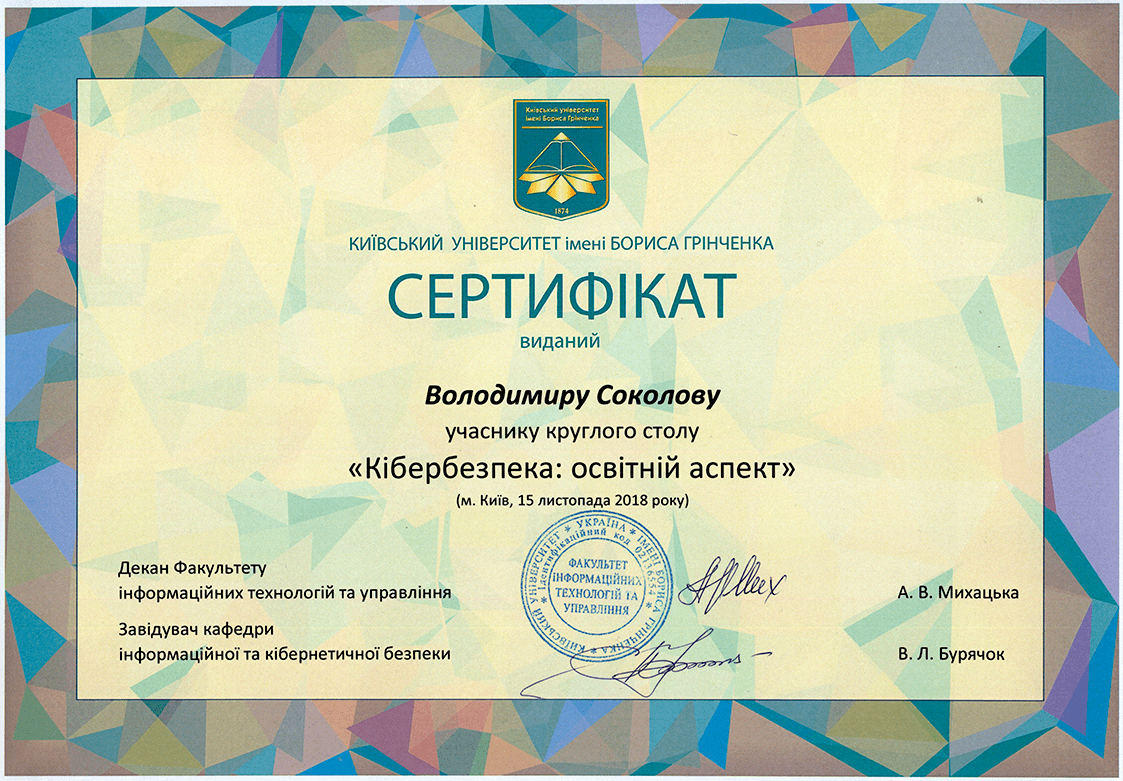

| 3425 | Круглий стіл «Кібербезпека: освітній аспект» | Імплементація світових методик активного навчання у магістерську програму зі спеціальності 125 «Кібербезпека» | Київ, Україна |

|

15.11.2018 |

| 3424 | Міжнародна науково-практична конференція «Blockchain: погляд вчених» | Система моніторингу безпроводових мереж на базі дерева Меркла | Київ, Україна |

|

24.10.2018 |

| 3394 | V International Scientific and Practical Conference Problems of Infocommunications. Science and Technology (PIC S&T’2018) | Monitoring Subsystem for Wireless Systems based on Miniature Spectrum Analyzers | Kharkiv, Ukraine |

|

09.10.2018 |

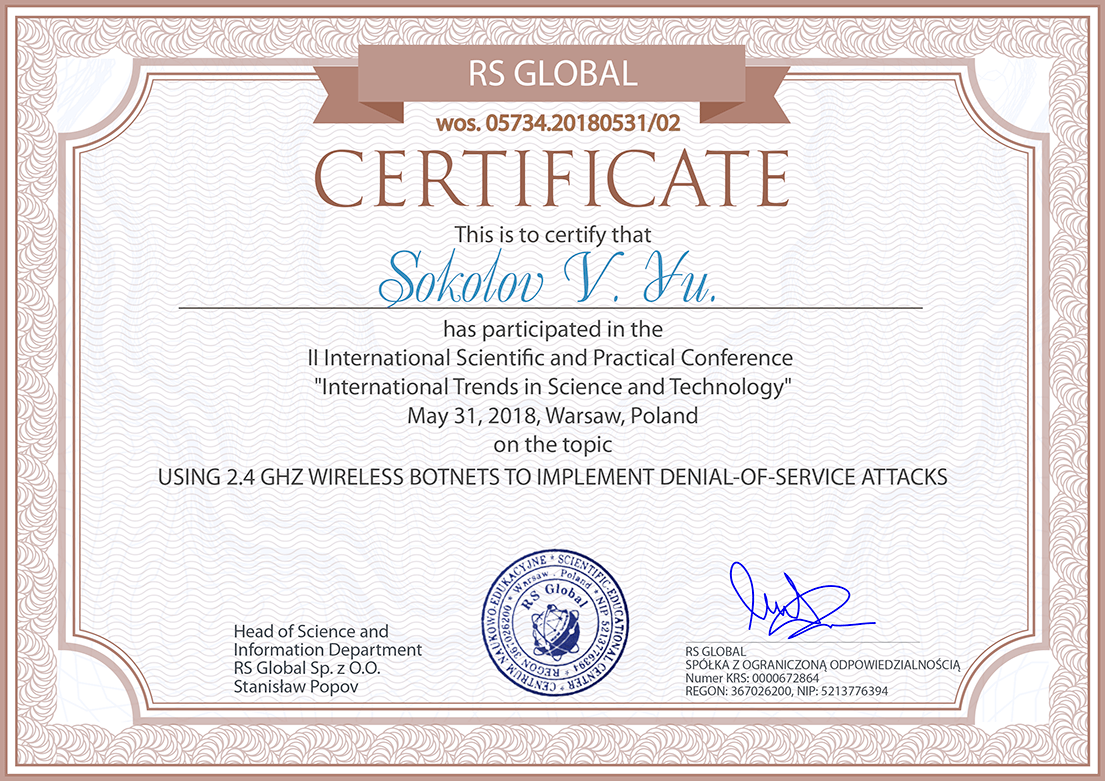

| 3395 | II International Scientific and Practical Conference "International Trends in Science and Technology" | Using 2.4 GHz Wireless Botnets to Implement Denial-of-Service Attacks | Warsaw, Poland |

|

31.05.2018 |

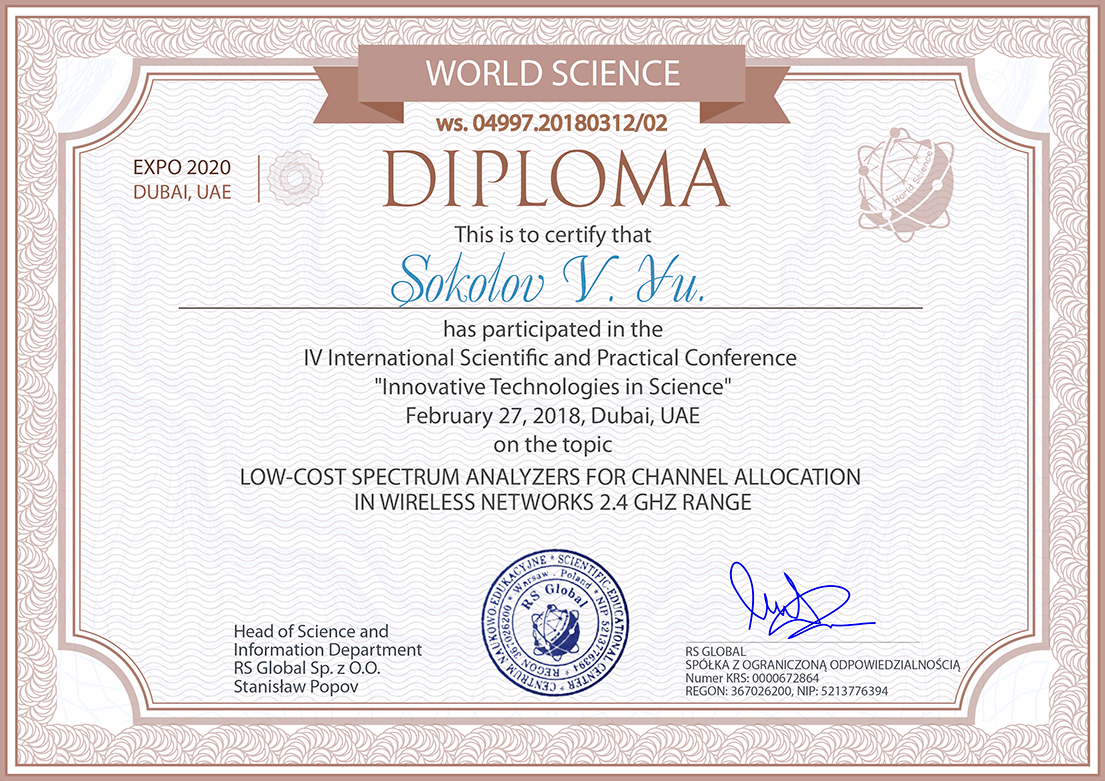

| 3396 | IV International Scientific and Practical Conference "Innovative Technologies in Science" | Low-Cost Spectrum Analyzers for Channel Allocation in Wireless Networks 2.4 GHz Range | Dubai, UAE |

|

27.02.2018 |

Професійний розвиток

| Захист кандидатської дисертації | ||||||

|---|---|---|---|---|---|---|

| ID | Науковий керівник | Тема дисертації | Наукова спеціальність, місце захисту | Наукова спеціальність, місце, форма, роки навчання в аспірантурі | Копія диплому | Рік захисту |

| 63 | Бурячок Володимир Леонідович, д.т.н., професор | Методи і засоби підвищення інформаційної та функціональної безпеки безпроводових мереж передавання даних | 05.13.06 "Інформаційні технологій", Інститут телекомунікацій і глобального інформаційного простору НАН України (Київ) | 05.13.21 "Системи захисту інформації", Державний університет телекомунікацій (Київ), денна, 2005–2008 |  |

2019 |

| Підвищення кваліфікації | ||||

|---|---|---|---|---|

| ID | Назва модулю | Місце | Документ, що засвідчує | Дата |

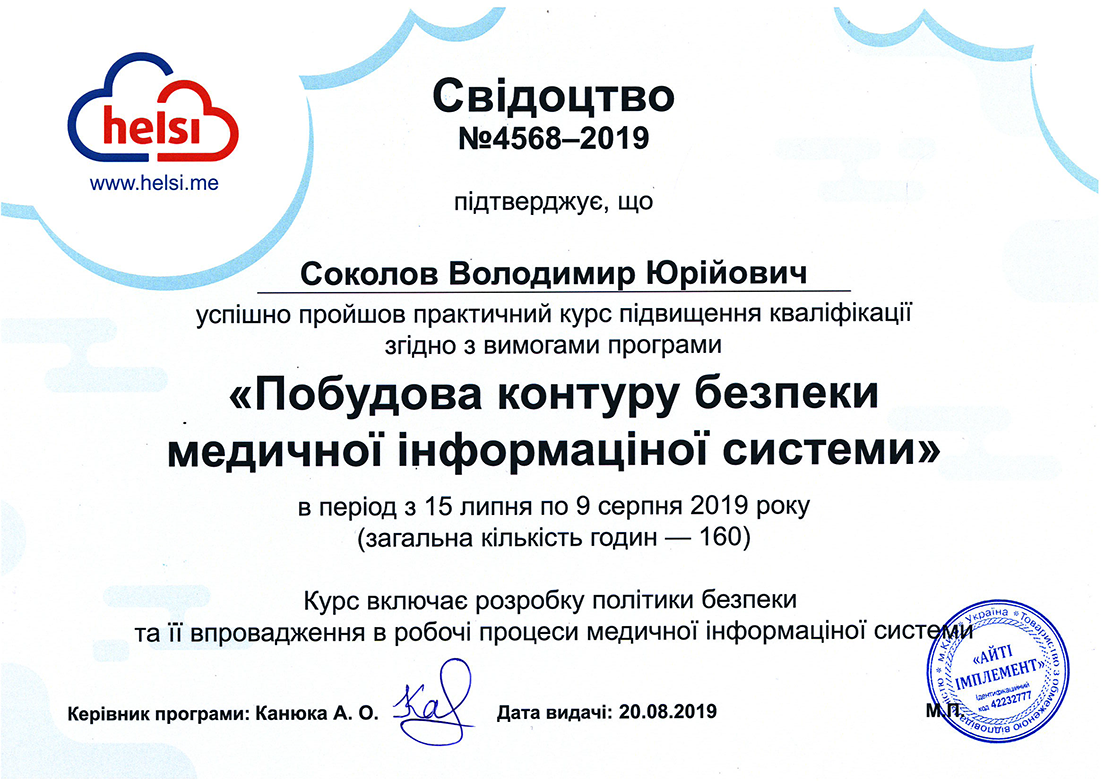

| 3270, 3274 |

Побудова контуру безпеки медичної інформаційної системи | Київ, Україна |

|

20.08.2019 |

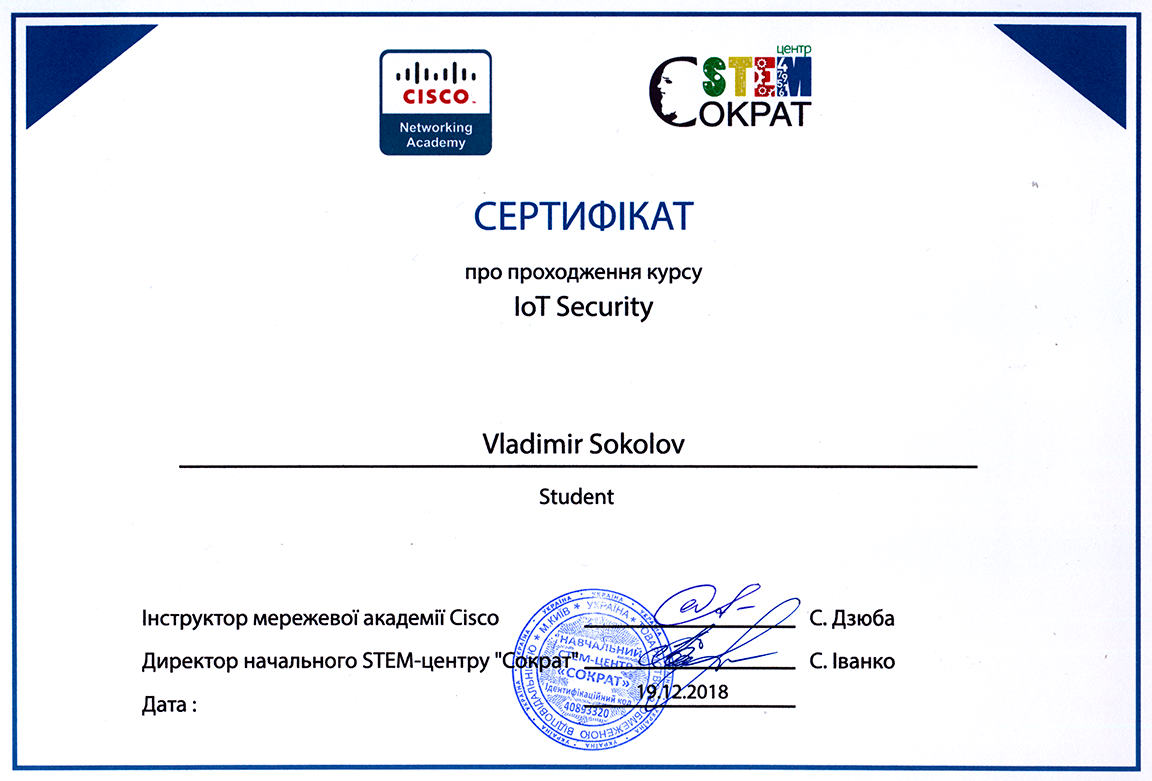

| 2811 | Cource “IoT Security” (Cisco) | Kyiv, Ukraine |

|

19.12.2018 |

| 2719 | Дослідницький модуль | Київ, Україна |

|

29.11.2018 |

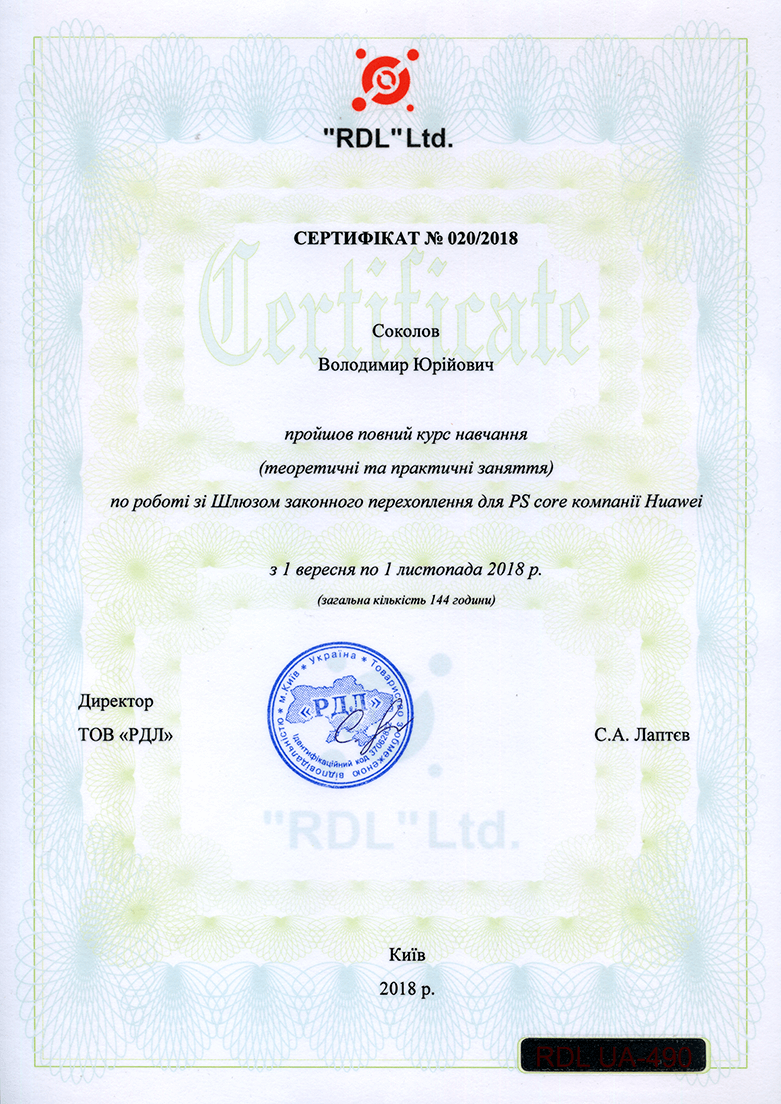

| 2800 | Курс «Робота зі шлюзом законного перехоплення для PS Core компанії Huawei» | Київ, Україна |

|

01.11.2018 |

| 2802 | Курс «Налаштування та експлуатація віртуального середовища кіберполігонів» | Львів, Україна |

|

28.09.2018 |

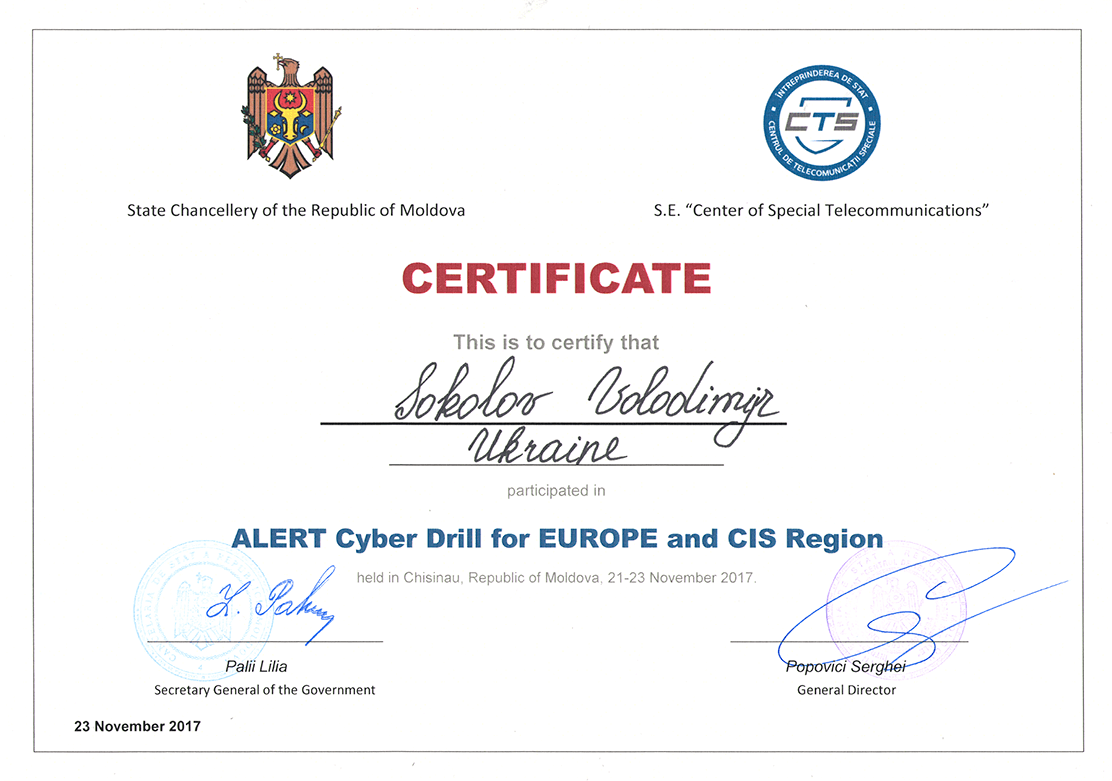

| 2810 | Alert Cyber Drill for Europe and CIS Region | Chisinau, Moldova |

|

21.11.2017 |

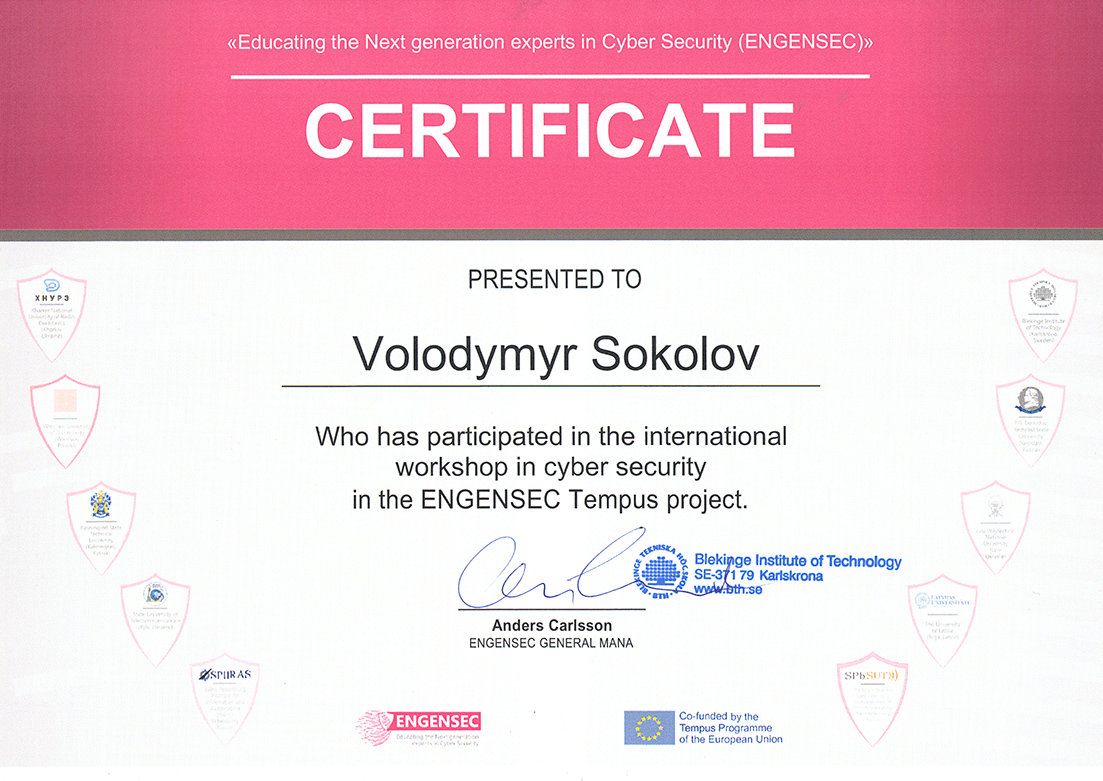

| 2809 | International Workshop in Cyber Security | Karlskrona, Sweden |

|

13.11.2017 |

| 2808 | Course “Wireless and Mobile Security” | Karlskrona, Sweden |

|

12.11.2017 |

| 2807 | International Workshop “Advanced Malware Analysis” | Karlskrona, Sweden |

|

22.10.2017 |

| 2806 | International Workshop “Secure Software Development” | Wroclaw, Poland |

|

03.10.2017 |

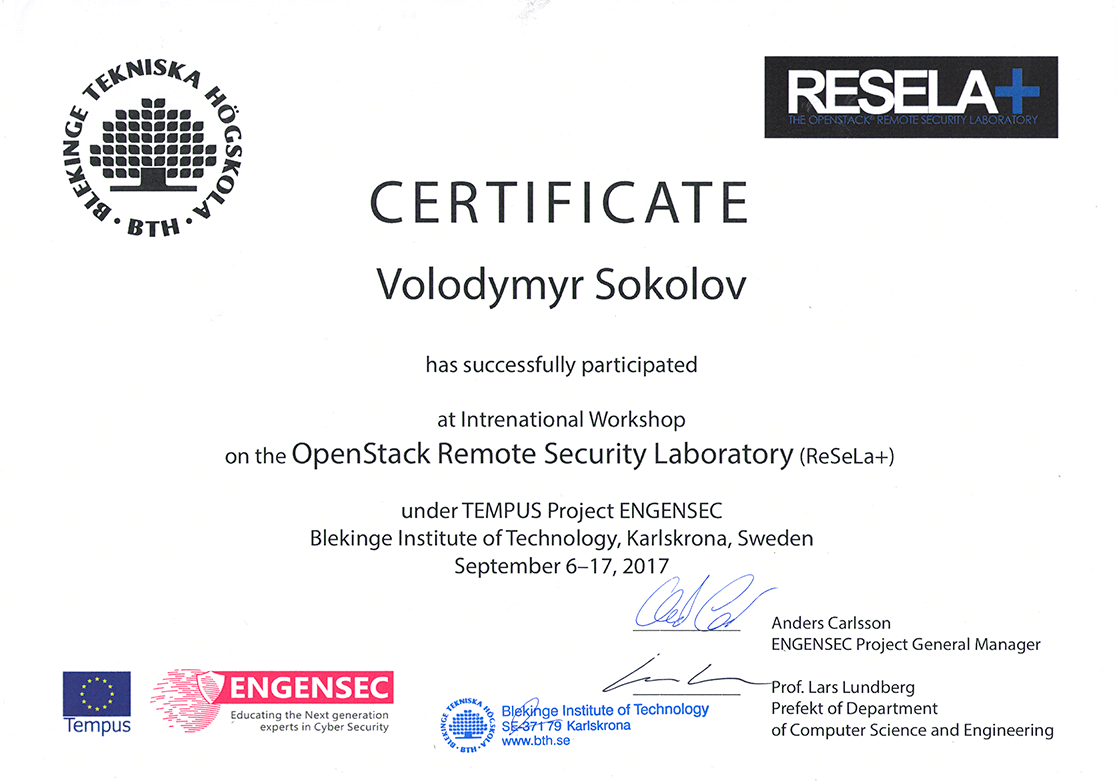

| 2805 | International Workshop “OpenStack Remote Security Laboratory (ReSeLa+)” | Karlskrona, Sweden |

|

17.09.2017 |

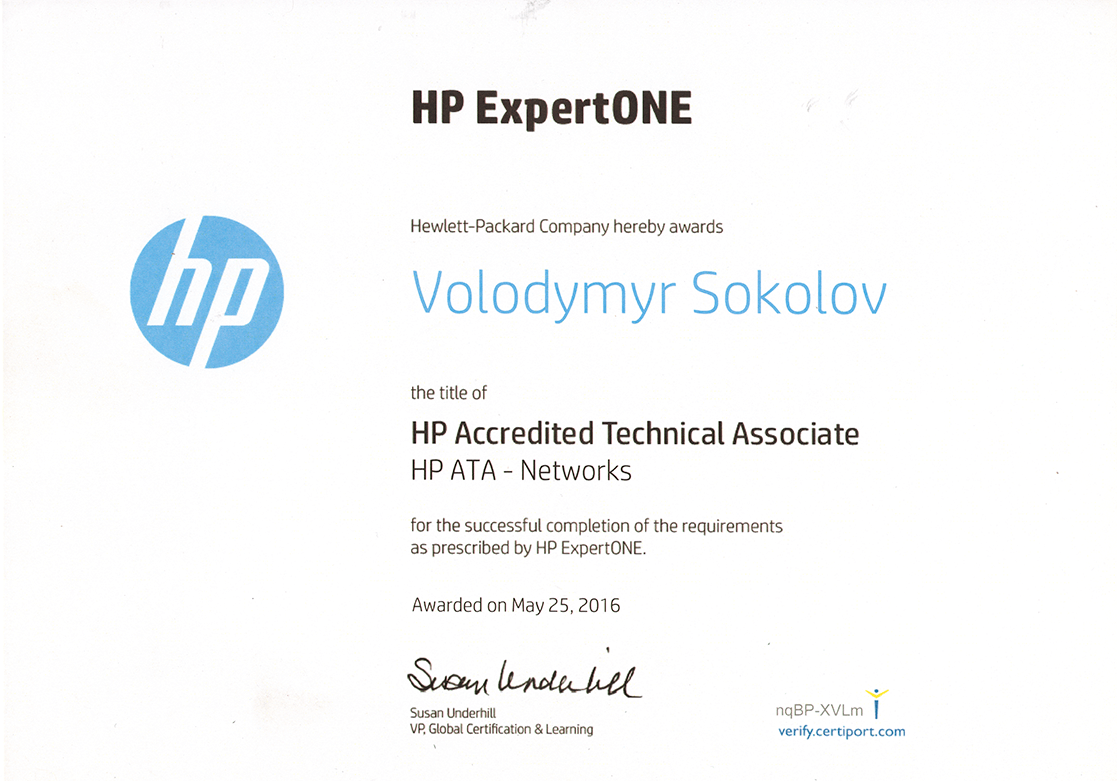

| 2804 | HP ATA — Networks | Kyiv, Ukraine |

|

25.05.2016 |

| 2803 | Training Session “Wireless and Mobile Security” | Saint Petersburg, Russia |

|

04.04.2016 |

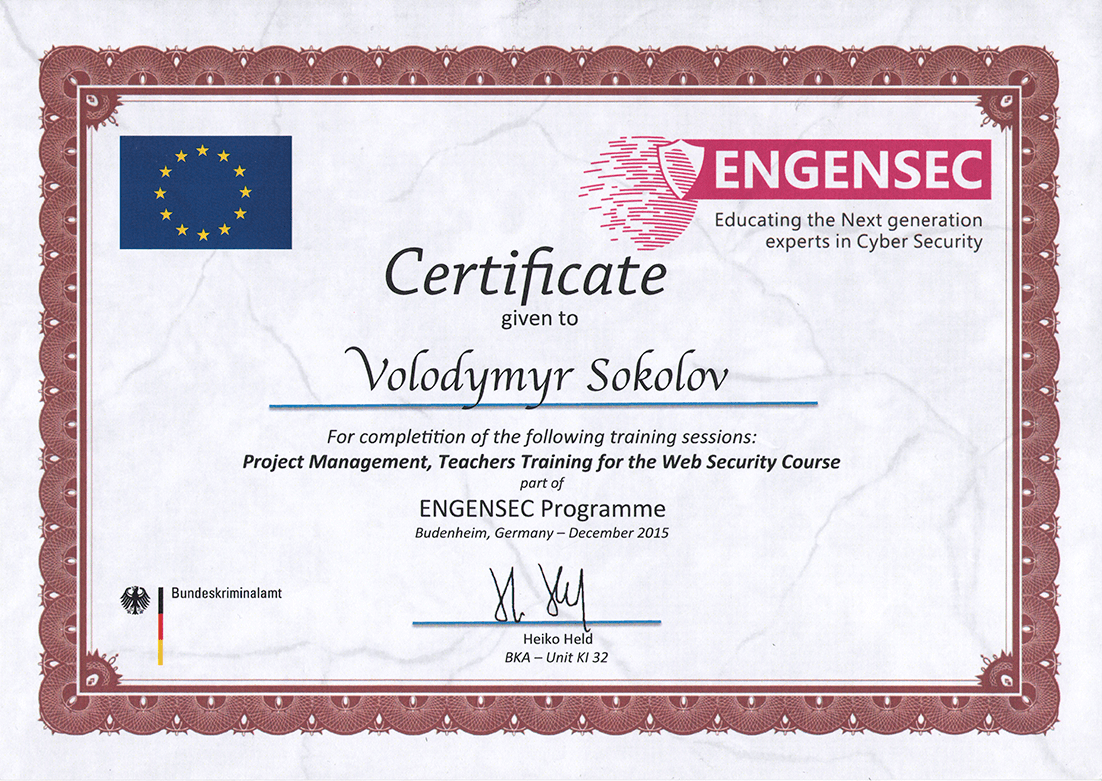

| 2799 | Training Session “Project Management, Teachers Training for the Web Security Course” | Budenheim, Germany |

|

14.12.2015 |

| 2801 | Напрям «Експлуатація комплексів та систем захисту інформації» | Київ, Україна |

|

26.12.2014 |

Викладацька діяльність

| Підручники, навчальні посібники (колективні) | ||

|---|---|---|

| ID | Назва | Рік |

| 27294 | Безпека безпровідних і мобільних мереж | 2019 |

| 27191 | Технології забезпечення безпеки мережевої інфраструктури | 2019 |

| Навчальні та методичні матеріали | ||

|---|---|---|

| ID | Назва | Рік |

| 27053 | Ініціатива CDIO | 2019 |

| 29432 | Керівництво по eduScrum. Правила гри | 2019 |

| Рейтинг викладачів серед студентів | |||

|---|---|---|---|

| ID | Підрозділ | Оцінка студентів | Дата |

| 2290 | Кафедра інформаційної та кібернетичної безпеки | 4,88 | 27.12.2018 |